Parece una tarea poco agradable, reiniciar el ordenador cuando lo requiere, esperar la instalación… pero es más que necesario tener nuestro software actualizado, sobre todo el Sistema Operativo y cada vez más nuestros navegadores web.

Durante su vida útil es difícil, por no decir imposible, desarrollar un programa 100% libre de problemas y fallos, has leído bien si… ¿pero vosotros no desarrolláis? ¿No estas echando piedras sobre tu propio tejado? Todos somos humanos (por ahora) imagina un grupo de trabajo tan numeroso… hablamos de 1.000 personas aproximadamente para Windows 7.

¿Y nosotros? A cualquier escala lo realmente importante es tener la suficiente capacidad de reacción para tomar las medidas oportunas y atajar el problema a tiempo. Durante el desarrollo siempre se toman medidas de calidad y testeo, una vez en producción pueden aparecer nuevos requerimientos, necesidades…

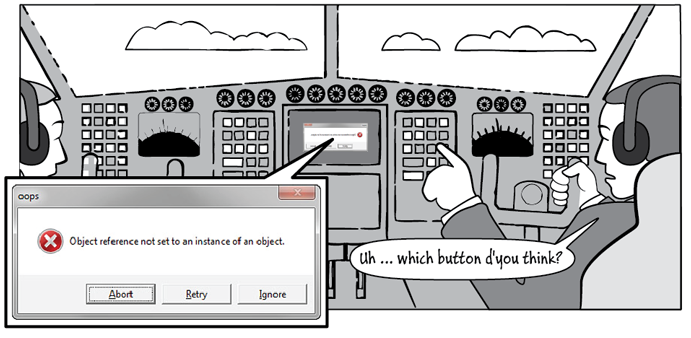

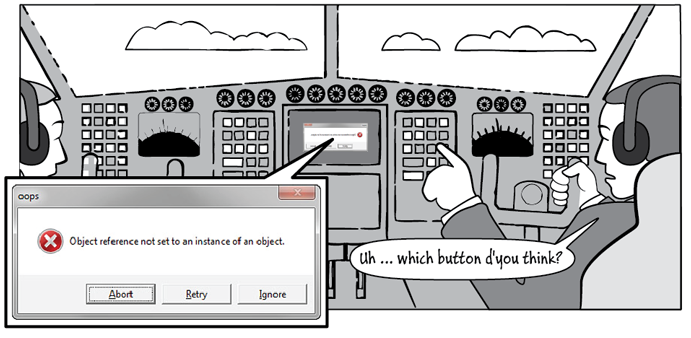

Tan importante como lo descrito hasta ahora es la capacidad del cliente, o usuario final, (que no siempre son lo mismo) de acotar los problemas de manera entendible. Por ejemplo, si un desplegable no muestra una opción correcta, ¡no significa que todo el programa deje de funcionar! Si además hay que hablar con otros fabricantes… el tema se complica.

La gravedad del problema varía según la repercusión que tiene sobre el núcleo de mi negocio, un médico es capaz de distinguir entre la necesidad de amputar una pierna o de poner una tirita, no todo puede entrar con urgencia a los desarrolladores.

Para poder reproducir un problema reportado es necesario saber qué pasos se han dado para llegar a ese punto, si además incorporamos información relevante el tiempo de reacción disminuye, una simple captura de pantalla o volcado de datos puede ahorrar tiempo, y por tanto ¡dinero!

La próxima vez que aparezca una actualización en Windows 8.1, Office, Firefox, Mac… recuerda que para llegar hasta aquí fue necesario el trabajo de un grupo de más o menos humanos.