Los errores sencillos a veces son tortuosos de resolver… la descripción tampoco aporta demasiada luz…

Un pequeño ordenado caos

Los errores sencillos a veces son tortuosos de resolver… la descripción tampoco aporta demasiada luz…

Existen diferentes formas de instalar este software de domótica, en este caso utilizaremos una máquina virtual con el sistema operativo completo HAOS (Home Assistant Operating System) dentro del NAS desde cero…

Leer más

Para entornos de servidores donde las IP fijas raramente tienen cambios, pasamos de utilizar Network Manager a Networkd mediante el uso de netplan…

Leer más

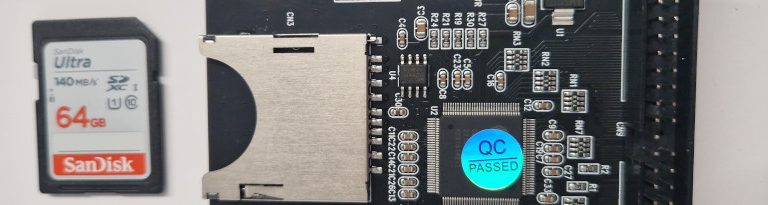

Equipo antiguo, muy antiguo… originalmente con Windows 2000, 24 años son una eternidad en informática/tecnología realmente… si existe una necesidad habrá que buscar mejores soluciones. A día de hoy encontrar un disco «IDE» en buen estado es complicado, pero el ordenador de tipo industrial necesita uno para poder funcionar…

Leer más

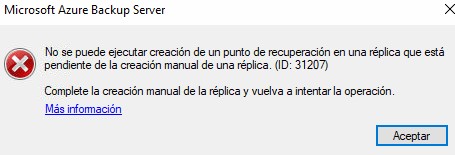

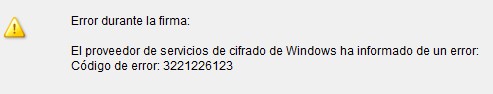

Utilizando Data Protection Manager de Microsoft para realizar copias de seguridad de equipos sobremesa o portátiles, una vez configurado el grupo de protección al intentar realizar el primer punto de recuperación aparece el error: